こんにちは 2025…そしてさようなら 2024!今年はエキサイティングな主催初年度でした セキュリティバイト の列 9to5マック。私はセキュリティ業界の多くのリーダーと話をしたり、自分では見つけることができないと思っていた場所に旅行したりする機会に恵まれました。 10月、私は道路上でコラムを執筆し、空と線路も取材しました。世界クラスのセキュリティエンジニアと会い、出席するためにキエフへ旅行しました。 目的 – 参照We v2.0 イベントの目的。それは私がまだ言葉にできていない経験でした。それはまた別の日にお話しするかもしれません。

話がそれました。この最終版では、 セキュリティバイト 2024年度に向けて、昨年5月から取り組み始めたストーリーを更新しました。 Apple は最新のマルウェアの傾向に対抗するために XProtect スイートを継続的に更新しているため、この部分は進化し続けるでしょう。

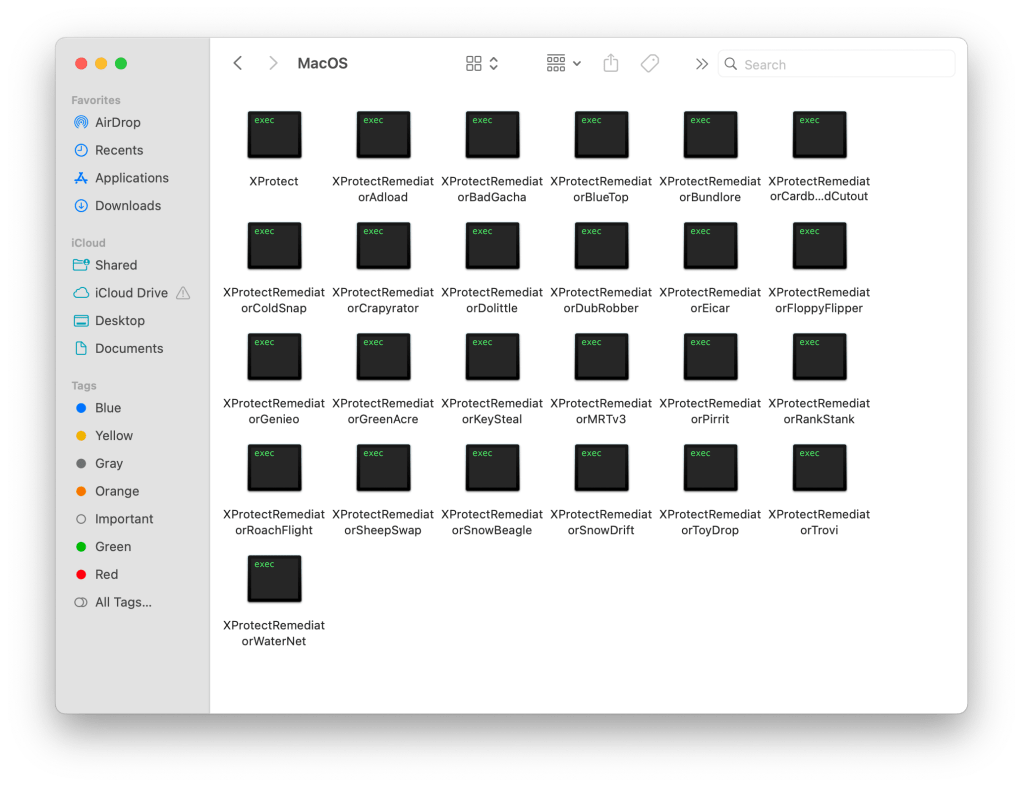

サードパーティ ソフトウェアの助けを借りずに macOS が検出して削除できるマルウェアは何かと考えたことはありますか? Apple は、Mac の組み込み XProtect スイートに新しいマルウェア検出ルールを継続的に追加しています。ほとんどのルール名 (シグネチャ) は難読化されていますが、少しリバース エンジニアリングを行うことで、セキュリティ研究者はルール名を一般的な業界名にマッピングできます。 Mac でどのようなマルウェアを削除できるかを以下で確認してください。

9to5Mac Security Bite は、次の企業によってのみ提供されます。 Mosyle、唯一の Apple 統合プラットフォーム。 Apple デバイスをすぐに使えるようにし、エンタープライズでも安全に使用できるようにすることが私たちのすべてです。管理とセキュリティに対する当社の独自の統合アプローチは、完全に自動化された強化とコンプライアンス、次世代 EDR、AI を活用したゼロトラスト、および独占的な権限管理のための最先端の Apple 固有のセキュリティ ソリューションを、最も強力で最新の Apple MDM と組み合わせています。市場にあります。その結果、完全に自動化された Apple Unified Platform が誕生し、現在 45,000 を超える組織から信頼されており、何百万台もの Apple デバイスを手間をかけずに、手頃なコストですぐに使用できるようにしています。 延長トライアルをリクエストする 今日、Apple と協力するために Mosyle がすべてである理由を理解してください。

について セキュリティバイト: Security Bite は、9to5Mac でセキュリティに焦点を当てた毎週のコラムです。毎週、 アリン・ワイチュリス データプライバシーに関する洞察を提供し、脆弱性を明らかにし、20億台を超えるアクティブデバイスからなるAppleの広大なエコシステム内の新たな脅威に光を当てます。s. 安全を確保、安全に過ごしてください。

XProtect、Yara ルールですね?

XProtect は、macOS X 10.6 Snow Leopard の一部として 2009 年に導入されました。当初は、インストール ファイル内でマルウェアが発見された場合にそれを検出し、ユーザーに警告するためにリリースされました。しかし、XProtect は最近大幅に進化しました。 2022 年 4 月に長年にわたって使用されてきたマルウェア削除ツール (MRT) が廃止されたことにより、Mac 上の脅威の検出と修復を担当する、より高機能なネイティブのマルウェア対策コンポーネントである XProtectRemediator (XPR) の登場が促されました。

XProtect スイートは、Yara シグネチャベースの検出を利用してマルウェアを識別します。 子供たち それ自体は、コードまたはメタデータ内の特定の特性とパターンに基づいてファイル (マルウェアを含む) を識別する、広く採用されているオープンソース ツールです。 Yara ルールの優れている点は、Apple を含め、あらゆる組織や個人が独自のルールを作成して利用できることです。

macOS 15 Sequoia 以降、XProtect スイートは 3 つの主要コンポーネントで構成されています。

- の XProtect アプリ アプリが最初に起動、署名を変更、更新するたびに、Yara ルールを使用してマルウェアを検出できます。

- XProtectRemediator (XPR) はよりプロアクティブであり、特に Yara ルールを使用した定期的なスキャンによってマルウェアを検出して削除できます。これらはアクティビティが少ない期間にバックグラウンドで発生し、CPU への影響は最小限に抑えられます。

- macOS の最新バージョンには XProtectBehaviorService が含まれています (XBS) は、重要なリソースに関連するシステムの動作を監視します。

残念ながら、Apple は主に XProtect で一般的なマルウェア名を難読化する汎用の内部命名スキームを使用しています。これには正当な理由がありますが、XProtect がどのマルウェアを識別できるかを正確に知りたい人にとっては困難になります。

たとえば、一部の Yara ルールには、Pirrit アドウェアを検出するためのシグネチャである XProtect_MACOS_PIRRIT_GEN など、よりわかりやすい名前が付けられています。ただし、XProtect では、XProtect_MACOS_2fc5997 などのより一般的なルールや、XProtect_snowdrift などの Apple エンジニアのみが知っている内部署名が主に見つかります。これはセキュリティ研究者が好むところです フィル・ストークス そして オールデン お入りください。

Sentinel One Labs の Phil Stokes は、便利な GitHub 上のリポジトリ これは、Apple が使用するこれらの難読化された署名を、ベンダーが使用し、VirusTotal などのパブリック マルウェア スキャナーで見つかるより一般的な名前にマッピングします。さらに、オールデンは最近、 大きな進歩 XPR がスキャン モジュール バイナリから Yara ルールを抽出することでどのように動作するかを理解するために。

Mac で XProtect を見つけるにはどうすればよいですか?

XProtect は、macOS のすべてのバージョンでデフォルトで有効になっています。また、システム レベルで完全にバックグラウンドで実行されるため、介入は必要ありません。 XProtect の更新も自動的に行われます。場所は次のとおりです。

- で マッキントッシュHD、 に行く ライブラリ > Apple > システム > ライブラリ > CoreServices

- ここで、右クリックして修復者を見つけることができます。 Xプロテクト

- 次にクリックします パッケージ内容を表示

- 拡大する コンテンツ

- 開ける MacOS

注: Apple の XProtect スイートは既知の脅威を検出するために作られているため、これに全面的に依存するべきではありません。より高度な攻撃や洗練された攻撃は、簡単に検出を回避する可能性があります。サードパーティのマルウェア検出および削除ツールの使用を強くお勧めします。

どのようなマルウェアを削除できますか?

XProtect アプリ自体は脅威を検出してブロックすることしかできませんが、除去するには XPR のスキャン モジュールが必要になります。現在、XPR の現在のバージョン (v147) では、マルウェアをマシンに侵入させないようにする 24 の修復ツールのうち 14 を特定できます。

- アドロード: 2017 年以降、macOS ユーザーを対象としたアドウェアおよびバンドルウェア ローダー。Adload は、すべてこのマルウェアを対象とした 74 の新しい Yara 検出ルールを追加する XProtect への先月のメジャー アップデート以前は検出を回避できました。

- バッドガチャ:まだ特定されていません。

- ブルートップ: 「BlueTop は、2023 年後半にカスペルスキーによってカバーされたトロイの木馬プロキシ キャンペーンであるようです。」 オールデンは言う。

- 段ボールの切り抜き: まだ特定されていません。

- コールドスナップ: 「ColdSnap は、macOS バージョンの SimpleTea マルウェアを探している可能性があります。これは 3CX 侵害にも関連しており、Linux と Windows の両方の亜種と特徴を共有しています。」 SimpleTea (SimplexTea on Linux) は、北朝鮮から発生したと考えられるリモート アクセス トロイの木馬 (RAT) です。

- クラピレーター: Crapyrator は macOS.Bkdr.Activator として識別されています。これは 2024 年 2 月に発見されたマルウェア キャンペーンであり、「macOS ユーザーに大規模に感染し、潜在的に macOS ボットネットの作成や他のマルウェアの大規模な配信を目的としている」と Sentinel One の Phil Stokes 氏は述べています。

- ダブラバー: XCSSET としても知られる、厄介で多用途のトロイの木馬ドロッパー。

- エイカル:A 無害なファイル これは、害を及ぼさずにウイルス対策スキャナをトリガーするように意図的に設計されています。

- フロッピーフリッパー:まだ特定されていません。

- 天才: 非常に一般的に文書化されている不審なプログラム (PUP)。ウィキペディアに独自のページがあるほどです。

- グリーンエーカー: まだ特定されていません。

- キースティール: KeySteal は、2021 年に初めて観察され、2023 年 2 月に XProtect に追加された macOS インフォスティーラーです。

- MRTv3: これは、前身のマルウェア削除ツール (MRT) から XProtect に引き継がれたマルウェアの検出および削除コンポーネントのコレクションです。

- 黄鉄鉱: Pirrit は、2016 年に初めて出現した macOS アドウェアです。Web ページにポップアップ広告を挿入し、ユーザーのブラウザのプライベート データを収集し、検索ランキングを操作してユーザーを悪意のあるページにリダイレクトすることさえ知られています。

- ランクタンク: 「このルールは、3CX 事件で見つかった悪意のある実行可能ファイルへのパスが含まれているため、最も明白なルールの 1 つです」と Alden 氏は言います。 3CX は、Lazarus Group によるサプライ チェーン攻撃でした。

- レッドパイン: Alden 氏は、確信度は低いものの、RedPine は三角測量作戦による TriangleDB への対応である可能性が高いと述べています。

- ローチフライト:まだ特定されていません。

- 羊の交換:まだ特定されていません。

- ショービーグル: まだ特定されていません。

- 雪の吹きだまり: として識別される クラウドメンシス macOS スパイウェア。

- トイドロップ: まだ特定されていません。

- 見つける: ピリットと同様に、 見つける これもクロスプラットフォームのブラウザ ハイジャッカーです。検索結果をリダイレクトし、閲覧履歴を追跡し、独自の広告を検索に挿入することが知られています。

- ウォーターネット: まだ特定されていません。

読んでくださった皆様、ありがとうございました!今後もセキュリティに特化した取材を続けていきたいと思っています 9to5マック 2025年まで!乾杯。